Handshaking yaitu sesi komunikasi data yang berlangsung dari mulai perencanaan komunikasi sampai dengan komunikasi tersebut selesai. Proses ini diawali proses prakomunikasi, yaitu proses pencarian host tujuan (destination) oleh host yang bertindak sebagai pengirim. Proses ini diakhiri dengan kesepakatan antara kedua belah pihak untuk melaksanakan pertukaran data (connection establish), yaitu proses pengiriman informasi berupa request dan tanggapan antara kedua belah pihak.

Dua proses awal ini dapat disebut proses pembentukan koneksi. Artinya, untuk melakukan komunikasi, perangkat yang dituju harus menerima koneksi awalan terelbih dahulusebelum mengirimkan data atau menerima data.

Proses yang dilakukan sebelum pengiriman data terdiri atas :

Dengan kata lain

Handshaking adalah proses yang mengatur dan mengendalikan aliran data antar 2 peranti.

Hanshaking diperlukan untuk mengakomodasi ketepatan waktu pengiriman data antara komputer dan terminal, atau periferal.

Beberapa handshaking secara umum diperlukan karena komputer dan terminal mungkin beroperasi pada kecepatan yang berbeda.

Jalur handshake biasanya ditambahkan untuk mengendalikan waktu yang tepat untuk pengiriman data.

Praktek

Sekarang kita akan coba untuk mengamati Handshaking menggunakan Wireshark. (ya ampun wireshark lagi).

1. Pertama, tentu saja kita aktifkan Wiresharknya.

2. Klik menu Capture lalu Option. Pilih perangkat jaringan yang terkoneksi. Ok.

3. Buka browser, lalu masukkan alamat website. Misalnya www.google.com

4. Setelah Google terbuka, stop pengcapturean.

5. Analisa komunikasi yang terjadi antara PC yang dipakai dan Google, ditandai dengan adanya IP Address PC yang dipakai dan Google di kolom Source dan Destination.

Hasil Pengamatan Oleh Kelompok

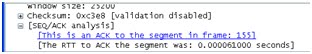

Packet pertama (no. 148) yang dikirimkan adalah packet dari 192.168.1.216 (client) ke 74.125.71.99 (server –www.google.com) berisi SYN (Synchronize) berprotokol TCP pada detik ke-1,881468.

Category: Diagnosa LAN, Jaringan Komputer

Flow-control adalah suatu teknik untuk menjamin bahwa entitas pengirim tidak akan membanjiri data kepada entitas penerima. Entitas penerima secara khusus mengalokasikan buffer dengan beberapa kali panjangnya tansfer.

Ketika data diterima receiver harus mengerjakan sejumlah proses tertentu sebelum mengalirkan data ke software dengan level yang lebih tinggi. Dengan tidak adanya flow-control maka buffer pada penerima dapat terisi penuh dan melebihi kapasitas, bersamaan pada saat penerima masih memproses data sebelumnya.

Sebagai permulaannya maka kita menguji mekanisme flow-control dengan tidak adanya error, seperti ditunjukkan pada gambar yang menyertai postingan ini. Sumbu keatas adalah urutan waktu yang akan mempermudah dalam mengambarkan hubungan kirim dan terima yang benar sebagai fungsi waktu. Masing-masing tanda panah menunjukkan satu frame data yang sedang transit (dalam perjalanan) diantara dua stasiun. Data dikirimkan dalam urutan frame yang masing-masing frame berisi bagian data dan sejumlah informasi pengontrol.

Diasumsikan bahwa semua frame yang dikirimkan berhasil diterima dengan sukses, tidak ada frame yang hilang dan tidak ada frame yang datang mengalami error. Selanjutnya frame-frame tersebut tiba bersamaan dengan dikirimkannya frame, bagaimanapun juga masing-masing frame yang dikirimkan sebelum diterima akan mendapat delay pada saluran yang besarnya berubah-ubah.

Diasumsikan bahwa semua frame yang dikirimkan berhasil diterima dengan sukses, tidak ada frame yang hilang dan tidak ada frame yang datang mengalami error. Selanjutnya frame-frame tersebut tiba bersamaan dengan dikirimkannya frame, bagaimanapun juga masing-masing frame yang dikirimkan sebelum diterima akan mendapat delay pada saluran yang besarnya berubah-ubah.

(kutipan)

Namun pada Postingan kali ini saya akan mencoba menunjukkan Flow control yang dilakukan menggunakan Wireshark.

Langkah Kerja..

1. Aktifkan Wireshark.

2. Setelah terbuka aplikasi wireshark pilih menu capture, pilih interface, pilih interface yang akan di-capture.

3. Lalu buka Browser dan kunjungi website apapun. misalnya www.google.com

4. Kembali ke wireshark, lalu stop proses pengcapture-anya.

5. Cari Error Frame yang terjadi, biasanya ditandai dengan warna hitam di Wireshark.

Dalam hal ini frame yang di selidiki adalah Frame no 40.

5. Lihat keterangan yang di linkari. Disitu telah diketahui bahwa data di Frame 40 adalah melengkapi Data di Frame 39, akan tetapi sebagian data di Frame 40 ada yang hilang. Dan diliengkapi di Frame 56.

(Perlu diketahui bahwa banyak Frame lain yang dilengkapi di Frame 56).

6. Kita Lihat Frame 56. Pada Frame 56 banyak sekali Frame yang dilengkapi seperti terlihat pada gambar.

itu lah yang disebut Flow Control. Dimana Data yang hilang dilengkapi atau dikirim ulang agar data tetap utuh untuk disampaikan.

Mukaddimah.

Pada kesempatan ini saya akan menjelaskan sedikit tentang penggunaan Wireshark. Postingan kali ini akan kembali mengulas tentang Enkapsulasi. (ulang sekali lagi ga apa apa lah!). dan bagi yang belum mengerti Enkapsulasi bisa lihat dulu disini.

Wireshark adalah software yang dapat melihat pertransferan data yang terjadi dalam jaringan komputer.

Kalau mau download, klik di sini.

Sudahlah, intinya pada kesempatan ini saya akan membahas tentang Enkapsulasi dan menunjukkannya lewat wireshark. juga pembuktian Halfduplex-nya sistem komunikasi jaringan Komputer.

Materi

Langkah Kerja

Kalian harus install terlebih dahulu wiresharknya. cara penginstallannya mudah, seperti biasa software pada umumnya.

Pertama Aktifkan Wireshark nya.

Kalo sudah aktif, klik menu capture => Option.

di Jendela baru itu, atur perangkat jaringan yang terkoneksi.

Dimulai dari sini kita sudah dapat melihat bahwa komunikasi jaringan komputer berbasis Half-Duplex. Coba perhatikan gambar, Dalam Gambar, dapat dilihat bahwa ada source(sumber) dan ada tujuan (destination). dalam gambar ada 2 IP address yang dilingkari, yaitu

66.220.145.40 dan 192.168.1.8.

Pada gambar terlihat bahwa 192.168.1.8 meminta atau mengirimkan data kepada 66.220.145.40. Dan setelah itu 66.220.145.40 mengirim balik kepadanya.

Pada gambar itu terlihat jelas bahwa komunikasi Half Duplex sedang terjadi.. Dimana 192.168.1.8 meminta resource data kepada 66.220.145.40, lalu 66.220.145.40 mengirim balik data yang diminta. Dant itu terjadi secara bergantian jadi jelas sekali bahwa Komunikasi Jaringan Komputer adalah HALF DUPLEX.

Berikutnya saya akan menjelaskan Enkapsulasi lewat wireshark.

Pada Aplication Layer, data belum mengalami perubahan bentuk data.baru pada Presentation layer, data akan di enskripsikan agar bisa ditransmisikan.Pada layer Session, baru data akan diizinkan untuk ditransmisi, juga diatur kapan akan ditransmisikan. Dalam Layer ini data masih berbentuk datagram dan tidak ada pemberian header disini.

Pada layer transport, data mulai mengalami pemberian header dan diubah menjadi segment-segment. Header ini berisi Source port dan Destination Port. Pada gambar dibawah

Source port: http (80)

Destination Port : tributary (2580)

Pada Layer selanjutnya, (Network). data selanjutnya disebut Packets. Diberikan header-header tambahan. berikut penambahannya. Yang ditambahkan yaitu, versi IP, IP penerima dan tujuan. Pada Gambar terlihat bahwa:

Versi IP : 4

TTL: 60

Source IP: 66.220.146.32

Destination IP :192.168.1.8

Lalu di layer selanjutnya, Datalink layer, data kemudian disebut Frame. Frame diberi header lagi. Yaitu alamat MAC address. (alamat hardware).

Selesailah proses enkapsulasi, selanjutnya data yang dikirim akan mengalami dekapsulasi pada unit penerima, prosesnya adalah sama, namun kebalikannya yaitu dari physical layer, bit diubah menjadi frame dan seterusnya.

Kesimpulan

- Proses Enkapsulasim mengubah data menjadi bentuk-bentuk yang dimengerti oleh data dibawahnya. Supaya dapat di trasmisikan.

- Wireshark dapat menjelaskan berbagai proses pertransferan data, termasuk password, VOIP, dan chat yang di ketikkan. (hehehe... hebat juga ya nih software.)

Sekian Postingan Laporan pertama saya. Terima kasih..!!!

Category: Diagnosa LAN, Jaringan Komputer